Windows заблокирован! Приложением Microsoft Security Essentials был зафиксирован неправомерный доступ к материалам порнографического содержания

Описание проблемы:

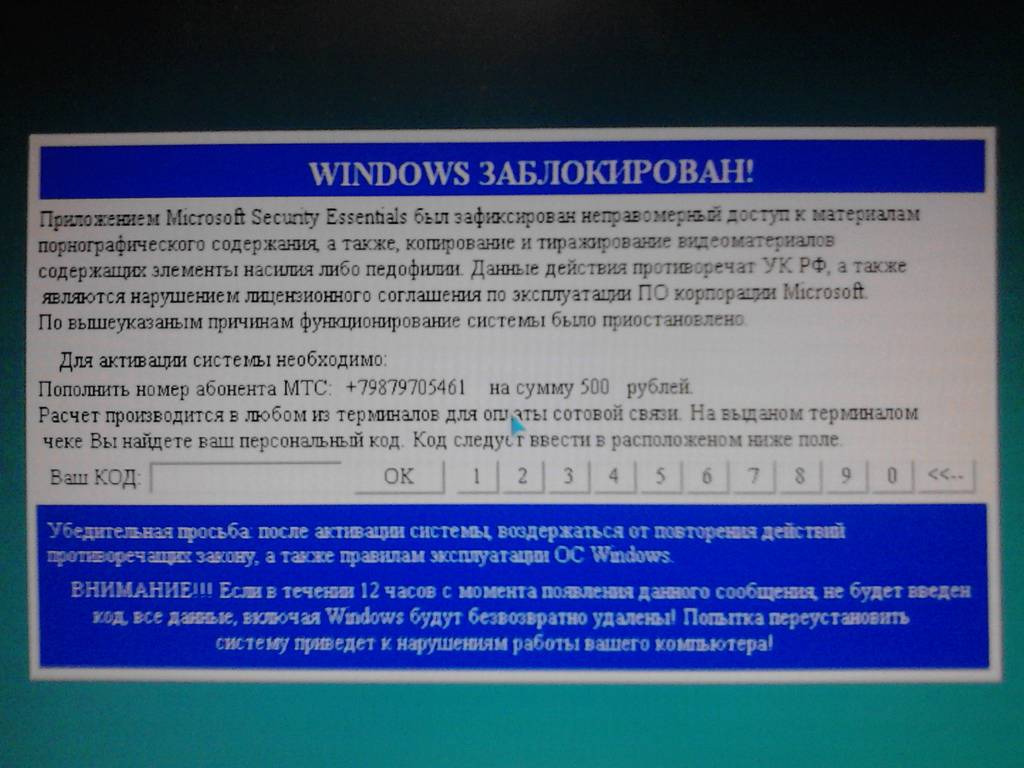

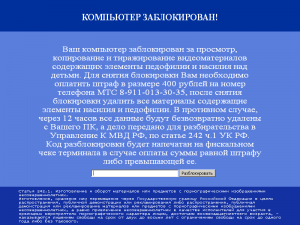

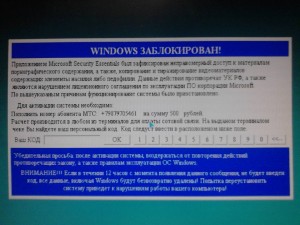

Блокер закрывает доступ к рабочему столу Windows и выводит в центре экрана баннер (черные буквы на сине-голубом или сером фоне с кнопками для ввода кода) с сообщением:

«Windows заблокирован!

Приложением Microsoft Security Essentials был зафиксирован неправомерный доступ к материалам порнографического содержания, а так же, копирование и тиражирование видеоматериалов содержащих элементы насилия либо педофилии. Данные действия противоречат УК РФ, а также являются нарушением лицензионного соглашения по эксплуатации ПО корпорации Microsoft. По вышеуказанным причинам функционирование системы было приостановлено.

Для активации системы необходимо:

Пополнить номер абонента МТС: +79874324591, +79879705461 на сумму 500 рублей.

Расчет производится в любом из терминалов для оплаты сотовой связи. На выданном терминале чеке, Вы найдете ваш персональный код. Код следует ввести в расположенном ниже поле.»

Методика удаления вируса-вымогателя в Windows 7 и Windows XP:

1. Включая компьютер, при загрузке нажимаем клавишу «F8». Далее в появившемся меню выбираем строку «Безопасный режим с поддержкой командной строки»: 2. На следующем этапе выберем заблокированную вирусом операционную систему и нажимаем клавишу «Enter».

2. На следующем этапе выберем заблокированную вирусом операционную систему и нажимаем клавишу «Enter».

3. После загрузки на экране появится окно командной строки. В окне «cmd.exe« пишем команду «explorer.exe» и нажимаем клавишу «Enter« — появится стандартное меню «Пуск».

4. Включаем отображение скрытых и системных файлов.

5.1. В Widows 7 переходим в директорию «С:\Users\каталог с именем вашего пользователя\» и удаляем файл-вируса «ms.exe»:

5.2. В Widows XP переходим в директорию «С:\Documents and Settings\каталог с именем вашего пользователя\» и удаляем файл-вируса с произвольным названием из цифр, например — «0.2772538971387949.exe»:

5.2. В Widows XP переходим в директорию «С:\Documents and Settings\каталог с именем вашего пользователя\» и удаляем файл-вируса с произвольным названием из цифр, например — «0.2772538971387949.exe»:

6. В Widows XP это пункт пропускаем. В Windows 7 — идем дальше в «С:\Users\каталог с именем вашего пользователя\AppData\Roaming\» ищем и удаляем еще один файл-вируса с произвольным именем из 6 букв или цифр, например «Hhcqcx.exe»:

6. В Widows XP это пункт пропускаем. В Windows 7 — идем дальше в «С:\Users\каталог с именем вашего пользователя\AppData\Roaming\» ищем и удаляем еще один файл-вируса с произвольным именем из 6 букв или цифр, например «Hhcqcx.exe»: 7. Программой AutoRuns (скачать ~719 Кб.; посмотреть описание) или любым другим способом подчищаем за блокером загрузочные записи. Удаляем выделенные строки из автозагрузки:

7. Программой AutoRuns (скачать ~719 Кб.; посмотреть описание) или любым другим способом подчищаем за блокером загрузочные записи. Удаляем выделенные строки из автозагрузки:

7.1. В Widows 7: 7.1. В Widows XP. Строка «autodetect» на первом скрине есть не у всех — удаляйте у кого есть:

7.1. В Widows XP. Строка «autodetect» на первом скрине есть не у всех — удаляйте у кого есть:

8. Закрываем все окна и перезагружаем компьютер. После успешной загрузки желательно просканировать все диски бесплатной утилитой CureIT от Dr. Web.

P.S. В Windows XP блокер перевел в дату на 2015 год из-за чего выключился антивирус — лицензия была только до 2013 г.  . Восстановите текущую дату и перезагрузите компьютер еще раз чтобы все заработало как надо.

. Восстановите текущую дату и перезагрузите компьютер еще раз чтобы все заработало как надо.

Оставьте Ваш Отзыв:

Отзывов (76) на “Windows заблокирован! Приложением Microsoft Security Essentials был зафиксирован неправомерный доступ к материалам порнографического содержания”Ура! Все заработало! у меня хр удалила как на семерке «ms.exe»:и все работает! Спасибо большое!

Большое спасибо, вроде получилось. Один пункт пришлось пропустить, потому как в папке Roaming никаких вирусных файлов не было, в остальном всё по сценарию. Виндус7, название вируса было «0.23075895116417533».

Сейчас осталась одна проблема — не открывается опера, но это, думаю, решаемо с помощью переустановки браузера.

За неделю второй раз подобная фигня. Первый раз вебом через безопасный режим отбился, а второй уже так не вышло. Сначала веб 3 файла удалил, думал все, перезагружаю и на тебе, тоже самое и в безопасном режиме. Только после соблюдения всех пунктов вышло. Только вот думаю, не удалил ли чего лишнего, т.к. в автозагрузках нашел еще подобные, но более древние следы, их тоже порубал «на всякий». Теперь вроде все в норме. Еще раз СПАСИБО!

Блин всё удалила. Респект и уважуха Вам.

Парни молодцы всё так понятно написали! С мобилки всё считала и перегрузила комп и о чудо всё ок и с экономила 900 руб.!

К стати эту дрянь скачала с прогой для принтера! Жаль не помню с какого сайта, а им бы полный пипец был. Если найду то везде выложу на этот сайт ссылкой и коментами, что бы обходили их стороной!

Проблема была и в папке windows и users. Хотел скачать книги к школе на планшет и тут выдает: 2000 положите на счет…

Спасибо Вам большое!!!

Вирус требовал 2000 рублей

Номер вымогателя: +79171528231

Система: XP

Как удалял:

1) Запустил Винду в безопасном режиме с поддержкой командной строки. Запустил explorer.exe

2) Удалил через regedit параметр HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\explorer. Потом стёр сам файл, на который этот параметр ссылался.

3) Перезагрузился. И всё OK!

Спасибо огромное! Как хорошо, что вы есть! Сын залез «в контакте» и перешел по указанной там ссылке. В результате windows заблокирован и просят 1000 рублей на счет билайн. Сделала все по вашей инструкции (правда, у меня xp, а я удалила ms.exe как для 7) и все получилось. Ура! Ура! Ура! И спасибо большое еще раз.

СПАСИБО! VirusFree!

Родственник с ноута (винда 7, лицензия домашняя версия) нарвался на винлок, с Вашей помощью быстро и непринужденно избавились от проблемы. Да, ваш способ самый простой из тех, что я перебрал!

Пишу данные о вирусе:

Просят перечислить 500р на номер +79170190353. Обвиняют во всех смертных грехах. Угрожают похоронить всю инфу и ноут в случае неуплаты таксы через 12 часов.

Название вирусного файла: 0.49731721845373145.ехе

версия файла: 4.7.0.1 размер: 54кб

в РЕЕСТРЕ прятался в файлах: SHELL, UIHost, Userinit

После чистки и перезагрузки антивирус сразу выловил при запуске ноута и удалил угрозу:

I Want This.dll — win32/toolbar.CrossRider

Люди, я позвоню в МТС и потребую блокировки номера, на который требуют перечислять деньги. Я так делаю всегда когда приходят подобные телефонные разводы. И вы, пожалуйста, не оставайтесь в стороне! Сообщайте оператору мобильных систем БАНДИТСКИЕ номера и просите их заблокировать!

Спасибо огромное. Вирус нашелся в C:\Documents and Setting\каталог пользователя\Application Data\

Удалил все файлы со свежей датой и расширением .exe, отключил его из Автозагрузки.

Все работает.

Спасибо! Помогло, номер вымогателя был — 79170189775.

А я все проще сделал.

Сразу оговорюсь, у меня Windows 7, как с другими системами работает, не знаю.

— запустил в безопасном режиме с поддержкой коммандной строки

— запустил msconfig

— теперь можно поотдельности запускать все сервисы. Мне понадобился только один — Восстановление системы

— выбрал последнюю точку (создаются автоматически). По стечению обстоятельств оказалась создана днем ранее появления вируса. Еще более ранняя за неделю до этого, тоже не критично

— ну и собственно восстановил систему. Как результат файлы вируса удалены, реестр почищен.

Все работает

Какая то эпидемия опять началась. Сегодня 2 часа бился над вымогателем. Подглядел приложение (zero1 ), загрузился с смд, explorer, msconfig, regedit… ничего не помогает. Вычистил автозагрузку просто под ноль, удалил этот zero1.exe из реестра, в перекопал всю application data на наличие левых экзешников, темпы почистил. И….ничего не произошло, окно так и висит на столе. С флешки пришлось грузить Win PE и прогонять avz, кюритом, ничего не помогло. К концу второго часа голова так распухла, что решено было создать нового пользователя и перетащить файлы + парочку профайлов из application data.

Во всех остальных случаях всегда помогал безопасный с командной строкой -> msconfig -> автозагрузка.

Огромное спасибо автору!!! Пытался своими силами подчистить с реестра но не получилось. Вирус цепляется только к тому пользователю под чьим аккаунтом он зашел. Даже в обычном безопасном режиме зайти под этим аккаунтом не удается, помогла только командная строка! После чистки реестра и удаления файлов вируса все заработало.

Аналогичный банер, описанным способом не лечился. Запустился в сейве с командной, запустил проводник, далее посмотрел автозагрузку (можно CCleaner-ом), нашел 2 левых записи (из папки Temp), убрал их, убрал ехе-шник из Temp-а (Not.exe). Все работает. А автору — респект, молодец 😉

Спасибо за инструкцию. У меня заблокировали учетную запись второго пользователя, я зашел с первой учётки (администратор), зашел в user/***/ и удалил exe файл. Потом прочистил autorun’ом. У меня был только один вирус — в Roaming папке ничего не было.

View all comments